Cục An toàn thông tin cảnh báo 6 lỗ hổng bảo mật ở phần mềm của Microsoft

Cục An toàn thông tin (Bộ Thông tin và Truyền thông) vừa ra thông báo đề nghị các doanh nghiệp, cơ quan, tổ chức rà soát để phát hiện các hệ thống bị ảnh hưởng bởi 6 lỗ hổng bảo mật trong sản phẩm của Microsoft.

Cụ thể, 6 lỗ hổng được đề cập tới bao gồm: CVE-2023-23392 tồn tại trong HTTP Protocol Stack, CVE-2023-23415 trong Internet Control Message Protocol, CVE-2023-23399 trong Microsoft Excel và CVE-2023-23400 trong Windows DNS Server, lỗ hổng CVE-2023-23397 trong Microsoft Outlook và lỗ hổng CVE-2023-24880 trong Windows SmartScreen.

Đáng chú ý, có 2 lỗ hổng đang bị tội phạm mạng tấn công trong thực tế. Đó là lỗ hổng CVE-2023-23397 trong Microsoft Outlook cho phép thực hiện tấn công nâng cao đặc quyền và lỗ hổng CVE-2023-24880 trong Windows SmartScreen cho phép đối tượng thực hiện tấn công vượt qua cơ chế bảo mật.

Đồng thời, 4 lỗ hổng bảo mật còn lại gồm: CVE-2023-23392 tồn tại trong HTTP Protocol Stack, CVE-2023-23415 trong Internet Control Message Protocol, CVE-2023-23399 trong Microsoft Excel và CVE-2023-23400 trong Windows DNS Server đều cho phép đối tượng tấn công thực thi mã từ xa.

Cảnh báo về 6 lỗ hổng bảo mật ảnh hưởng mức cao và nghiêm trọng tồn tại trong các sản phẩm của Microsoft được Cục An toàn thông tin đưa ra trên cơ sở danh sách bản vá tháng 3/2023, với 74 lỗ hổng mới được công ty công nghệ này đưa ra.

|

Theo thống kê của Cục An toàn thông tin, tính từ đầu năm 2022 cho đến hết tháng 2 năm nay, đơn vị này đã ghi nhận, cảnh báo và hướng dẫn xử lý gần 15.000 cuộc tấn công mạng gây ra sự cố vào những hệ thống thông tin tại Việt Nam.

Tuy nhiên, có một thực tế đáng lưu tâm là dù nhận được cảnh báo về tấn công mạng hoặc điểm yếu, lỗ hổng nhưng rất nhiều cơ quan, doanh nghiệp chưa quan tâm xử lý hoặc cập nhật bản vá nhằm giảm thiểu rủi ro.

Vì vậy, Cục An toàn thông tin đã tiếp tục khuyến nghị người dùng nên cập nhật bản vá mới nhất từ Microsoft, ngay cả khi việc khai thác lỗ hổng chỉ dừng ở mức thử nghiệm để tránh nguy cơ bị tấn công. Trường hợp nhận được email lạ, nên kiểm tra kỹ địa chỉ người gửi, thận trọng khi click vào đường dẫn hoặc file đính kèm.

Ngoài ra, các cơ quan, tổ chức cũng cần kiểm tra, rà soát máy tính sử dụng hệ điều hành Windows có khả năng bị ảnh hưởng; kịp thời cập nhật bản vá để tránh nguy cơ bị tấn công mạng nhằm tăng cường giám sát và sẵn sàng có phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng.

| Theo thống kê của Kaspersky, trong năm 2022, có tới hơn 60% doanh nghiệp nhỏ và vừa (DNNVV) của Việt Nam là nạn nhân của các cuộc tấn công mạng. Trong các cuộc tấn công mạng điển hình, tội phạm mạng sẽ cố gắng tiếp cận nạn nhân bằng mọi cách có thể thông qua phần mềm không được cấp phép, trang web hoặc email lừa đảo, vi phạm mạng bảo mật của doanh nghiệp hoặc thậm chí thông qua các cuộc tấn công DDoS quy mô lớn. Tuy nhiên, khảo sát của Kaspersky cũng cho thấy, mới chỉ có 41% DNVVN có kế hoạch phòng ngừa khủng hoảng. |

Tin bài liên quan

Microsoft cảnh báo về nguy cơ các mối đe dọa an ninh mạng đối với các sự kiện thể thao lớn

IHiS ký Biên bản ghi nhớ (MoU) với Microsoft để cộng tác sâu hơn về AI tạo sinh, đổi mới đám mây

Đội ATP của RMIT Việt Nam giành giải thưởng tại Cuộc thi Hackathon AI4A 2023 của Microsoft

Các tin bài khác

Boutique Home đón trúng “điểm rơi” tăng trưởng của phía Nam Hải Phòng ngay trong năm 2026-2027

T&T Group đang hiện diện trên những “mạch máu” kinh tế mới như thế nào?

Tân Á Đại Thành triển khai tổ hợp xi măng quy mô lớn 5.800 tỷ đồng tại miền Tây

Chuyên gia và người dùng “phát sốt” vì các nâng cấp toàn diện trên VF 8 thế hệ mới

Đọc nhiều

![[Video] Quảng Trị thúc đẩy dinh dưỡng học đường: Đầu tư cho trẻ em từ bữa ăn mỗi ngày](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/14/thumbnail/video-quang-tri-thuc-day-dinh-duong-hoc-duong-dau-tu-cho-tre-em-tu-bua-an-moi-ngay-20260522144849.jpg?rt=20260522144855?260522084534)

[Video] Quảng Trị thúc đẩy dinh dưỡng học đường: Đầu tư cho trẻ em từ bữa ăn mỗi ngày

![[Video] GNI khánh thành thư viện KB trị giá hơn 1,9 tỷ đồng tại Tuyên Quang](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/15/thumbnail/video-gni-khanh-thanh-thu-vien-kb-tri-gia-hon-19-ty-dong-tai-tuyen-quang-20260522152939.jpg?rt=20260522152942?260522084551)

[Video] GNI khánh thành thư viện KB trị giá hơn 1,9 tỷ đồng tại Tuyên Quang

![[Video] Nguyên Phó Chủ tịch nước Nguyễn Thị Bình nhận Huân chương “Ngôi sao Công trạng” của Nhà nước Palestine](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/21/croped/thumbnail/trao-hua-n-chu-o-ng-cover20260522210759.jpg?260523104103)

[Video] Nguyên Phó Chủ tịch nước Nguyễn Thị Bình nhận Huân chương “Ngôi sao Công trạng” của Nhà nước Palestine

Nguyên Phó Chủ tịch nước Nguyễn Thị Bình nhận Huân chương “Ngôi sao Công trạng” của Nhà nước Palestine

Bờ cõi biển đảo

Miền đất - Con người Cuộc sống vùng biên Nhịp sống biển đảo Lịch sử chủ quyền Giao lưu hữu nghị

Động thổ cao tốc Sơn La – Điện Biên – cửa khẩu Tây Trang hơn 23.000 tỷ đồng

Tàu Hải quân Hoàng gia Canada thăm hữu nghị thành phố Đà Nẵng

Giữ học trò vùng biên ở lại lớp bằng những ngày hội tuổi thơ

Multimedia

Nhật Bản là đối tác kinh tế quan trọng hàng đầu của Việt Nam

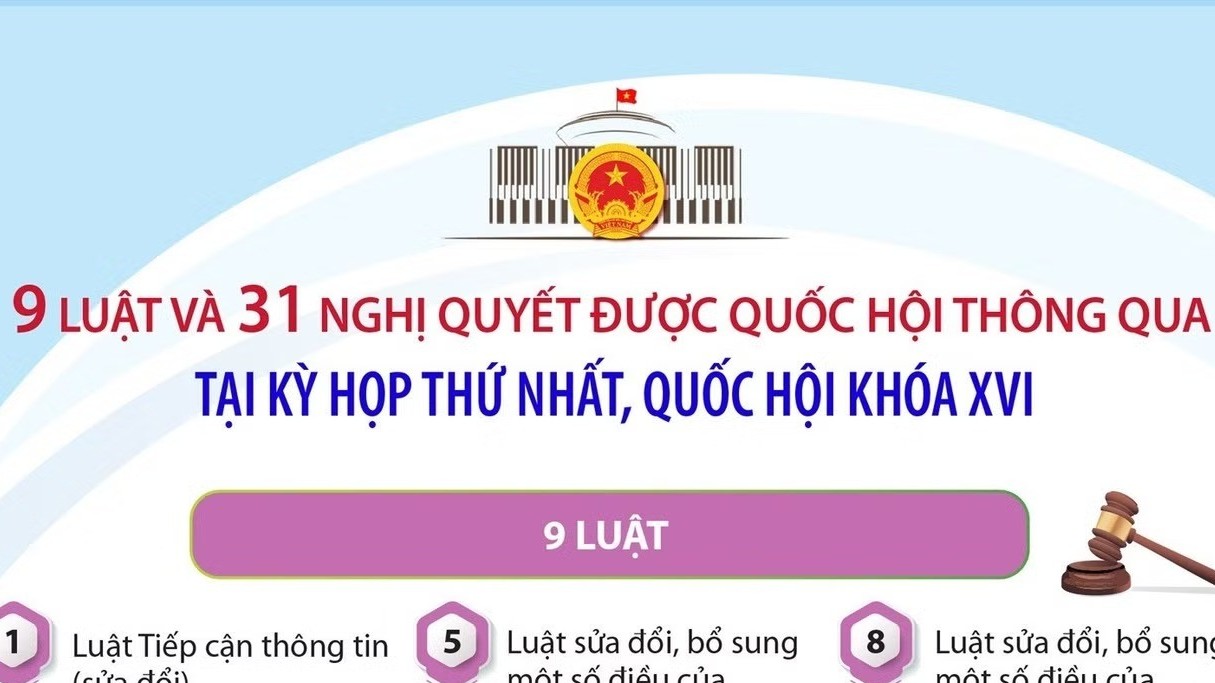

[Infographic] 9 luật và 31 nghị quyết được thông qua tại Kỳ họp thứ nhất, Quốc hội khóa XVI

[Infographic] Việt Nam và Trung Quốc ký kết 32 văn kiện hợp tác

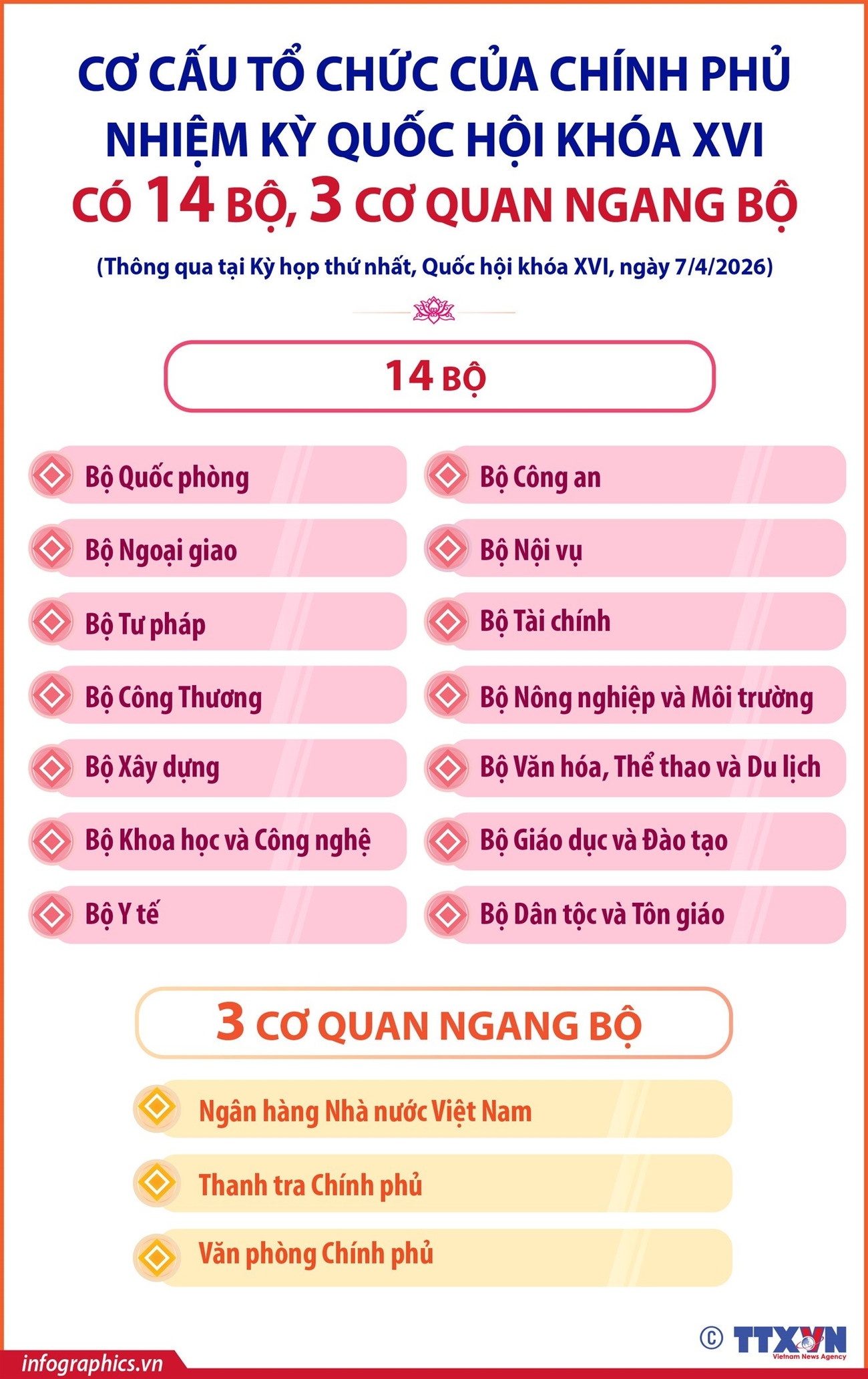

Chính phủ nhiệm kỳ Quốc hội khóa XVI có 14 Bộ, 3 cơ quan ngang Bộ

[Infographic] Các mốc thời gian sau cuộc bầu cử Đại biểu Quốc hội khóa XVI và đại biểu HĐND các cấp

[Infographic] Bầu cử Quốc hội và HĐND: Cách tra cứu thông tin về người ứng cử trên VNeID

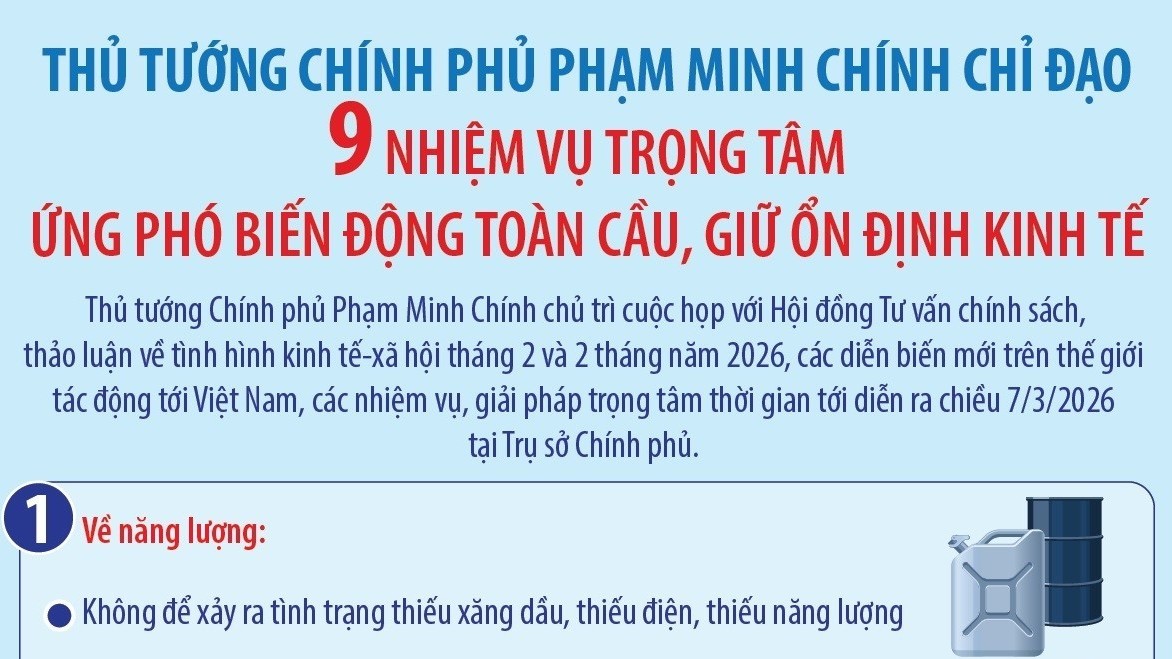

[Infographic] Thủ tướng chỉ đạo 9 nhiệm vụ trọng tâm ứng phó biến động toàn cầu

Thánh đường Hồi giáo Al-noor - Không gian tôn giáo giữa lòng Hà Nội

![[Video] Nguyên Phó Chủ tịch nước Nguyễn Thị Bình nhận Huân chương “Ngôi sao Công trạng” của Nhà nước Palestine](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/21/croped/trao-hua-n-chu-o-ng-cover20260522210759.jpg?260523104103)

[Video] Nguyên Phó Chủ tịch nước Nguyễn Thị Bình nhận Huân chương “Ngôi sao Công trạng” của Nhà nước Palestine

![[Video] GNI khánh thành thư viện KB trị giá hơn 1,9 tỷ đồng tại Tuyên Quang](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/15/video-gni-khanh-thanh-thu-vien-kb-tri-gia-hon-19-ty-dong-tai-tuyen-quang-20260522152939.jpg?rt=20260522152942?260522084551)

[Video] GNI khánh thành thư viện KB trị giá hơn 1,9 tỷ đồng tại Tuyên Quang

![[Video] Quảng Trị thúc đẩy dinh dưỡng học đường: Đầu tư cho trẻ em từ bữa ăn mỗi ngày](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/14/video-quang-tri-thuc-day-dinh-duong-hoc-duong-dau-tu-cho-tre-em-tu-bua-an-moi-ngay-20260522144849.jpg?rt=20260522144855?260522084534)

[Video] Quảng Trị thúc đẩy dinh dưỡng học đường: Đầu tư cho trẻ em từ bữa ăn mỗi ngày

![[Video] Dấu ấn của Đại sứ Nicolai Prytz trong thúc đẩy hợp tác, giao lưu nhân dân Việt Nam - Đan Mạch](https://thoidai.com.vn/stores/news_dataimages/2026/052026/21/10/croped/da-i-su-dan-ma-ch-cover20260521101628.jpg?260521045701)

[Video] Dấu ấn của Đại sứ Nicolai Prytz trong thúc đẩy hợp tác, giao lưu nhân dân Việt Nam - Đan Mạch

![[Video] Người bạn Palestine gắn bó hơn 40 năm với Việt Nam nhận Kỷ niệm chương](https://thoidai.com.vn/stores/news_dataimages/2026/052026/21/10/croped/da-i-su-plestine-cover20260521102907.jpg?260521045633)

[Video] Người bạn Palestine gắn bó hơn 40 năm với Việt Nam nhận Kỷ niệm chương

![[Video] Thánh đường Hồi giáo Al-noor - Không gian tôn giáo giữa lòng Hà Nội](https://thoidai.com.vn/stores/news_dataimages/2026/052026/22/14/video-thanh-duong-hoi-giao-al-noor-khong-gian-ton-giao-giua-long-ha-noi-20260522144501.jpg?rt=20260522144507?260522084610)

[Video] Thánh đường Hồi giáo Al-noor - Không gian tôn giáo giữa lòng Hà Nội

![[Video] Cử tri cả nước nô nức đi bầu cử đại biểu Quốc hội khóa XVI và HĐND các cấp](https://thoidai.com.vn/stores/news_dataimages/2026/032026/15/15/croped/nga-y-ba-u-cu-cover20260315150902.jpg?260316093218)

[Video] Cử tri cả nước nô nức đi bầu cử đại biểu Quốc hội khóa XVI và HĐND các cấp

![[VIDEO] Tinh thần dân chủ của nhân dân Việt Nam trong bầu cử](https://thoidai.com.vn/stores/news_dataimages/2026/032026/13/15/croped/pv-da-i-su-la-o-cover20260313153333.jpg?260316091846)

[VIDEO] Tinh thần dân chủ của nhân dân Việt Nam trong bầu cử

Tổ chức Giao lưu Quốc tế Việt Nam Nhật Bản (FAVIJA): thúc đẩy hữu nghị, hợp tác đa phương

![[Video] Vũ điệu chúc xuân sôi động của Đại sứ Hà Lan tại Việt Nam](https://thoidai.com.vn/stores/news_dataimages/2026/022026/13/06/croped/video-dai-su-ha-lan-tai-viet-nam-gui-loi-chuc-tet-bang-vu-dieu-soi-dong-20260213062706.jpg?260213053058)

[Video] Vũ điệu chúc xuân sôi động của Đại sứ Hà Lan tại Việt Nam

![[Video] Đại sứ Lào tại Việt Nam tin tưởng Đại hội XIV sẽ tạo động lực mạnh mẽ cho Việt Nam phát triển toàn diện](https://thoidai.com.vn/stores/news_dataimages/2026/012026/19/10/video-dai-su-lao-tai-viet-nam-tin-tuong-dai-hoi-xiv-se-tao-dong-luc-manh-me-cho-viet-nam-phat-trien-toan-dien-20260119100621.jpg?rt=20260119100624?260119015548)

[Video] Đại sứ Lào tại Việt Nam tin tưởng Đại hội XIV sẽ tạo động lực mạnh mẽ cho Việt Nam phát triển toàn diện

![[Video] WVIV thúc đẩy nông nghiệp tái sinh, nâng cao sinh kế cộng đồng tại Thanh Hóa](https://thoidai.com.vn/stores/news_dataimages/2026/012026/25/12/video-wviv-thuc-day-nong-nghiep-tai-sinh-nang-cao-sinh-ke-cong-dong-tai-thanh-hoa-20260125121019.jpg?rt=20260125121023?260126090118)

[Video] WVIV thúc đẩy nông nghiệp tái sinh, nâng cao sinh kế cộng đồng tại Thanh Hóa

![[Video] Plan International và Tỉnh Đoàn Quảng Trị xây dựng lực lượng thanh niên hành động vì khí hậu](https://thoidai.com.vn/stores/news_dataimages/2026/012026/25/12/plan-international-va-tinh-doan-quang-tri-xay-dung-luc-luong-thanh-nien-hanh-dong-vi-khi-hau-20260125120627.jpg?rt=20260125120631?260126090029)

[Video] Plan International và Tỉnh Đoàn Quảng Trị xây dựng lực lượng thanh niên hành động vì khí hậu

![[Video] 10 sự kiện văn hóa, thể thao và du lịch tiêu biểu năm 2025](https://thoidai.com.vn/stores/news_dataimages/anhvm/012026/06/17/10_SUYY_KIEYYN_VAYN_HOAY_THEYY_THAO_VAY_DU_LIYCH_TIEYU_BIEYYU_NAYM_2025_mp4_29_12_-_YouTube_11.jpg?260106064252)

[Video] 10 sự kiện văn hóa, thể thao và du lịch tiêu biểu năm 2025

Plan International Việt Nam hỗ trợ khẩn cấp hơn 1,8 tỷ đồng cho người dân Đà Nẵng sau bão

Từ 1/7, phát tán tin giả trên mạng xã hội có thể bị phạt tới 50 triệu đồng

Thời tiết hôm nay (22/5): Cả nước nắng nóng, có nơi nắng nóng gay gắt

Thời tiết hôm nay (20/5): Cả nước có mưa

Lương hưu và trợ cấp bảo hiểm xã hội tăng 8% từ ngày 01/7/2026

Thời tiết hôm nay (12/5): Hà Nội nắng nóng, chiều tối có mưa dông, cảnh báo đề phòng lốc sét